你的脸,正在被悄悄记录

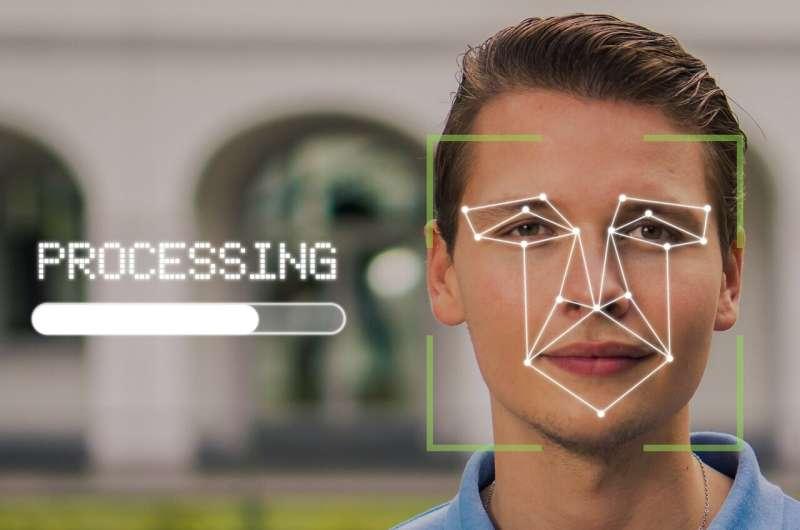

一名女子走进杂货店,只是想买点苹果。她还没走到果蔬区,头顶的安保摄像头已经捕捉并分析了她的面部。无论系统是在识别惯偷,还是只是记录顾客进店,她的面部特征都被写入了某个数字系统中,这条记录往往很难彻底抹除。

类似的事情正在各处发生:零售商、银行、机场、体育场和办公楼都在部署面部识别系统,持续收集和比对人脸数据。

面部数据被盗,无法“重置”

如果这名女子的面部信息被盗用或滥用,会发生什么?

密码泄露,可以修改;信用卡号被盗,可以挂失换卡。但脸一旦被数字化为可识别的模板,就无法像换锁那样“重置”。你无法更换自己的面孔。

面部识别系统通常不会直接保存照片,而是将人脸转换为数学模板:通过测量五官的位置、比例和相互关系,生成一组特征数据。之后,当摄像头再次拍到某张脸时,系统会将其实时特征与数据库中的模板进行比对,以确认身份。

作为罗切斯特理工学院的网络安全教授,我的研究发现:虽然模板比原始照片更难被随意复制和篡改,但它们同样可能在数据泄露中被窃取。一旦这些模板落入不法分子之手,就相当于一把长期有效的“数字钥匙”。

如果存放面部模板的数据库被攻破,这些模板所对应的“锁”——例如银行应用登录、机场安检通行、办公楼门禁——都无法简单重置。人的面容是长期稳定的,相关威胁也就随之长期存在。

这不是假设,泄露已经发生

面部和其他生物识别数据在现实中已经遭遇泄露:

- 2024 年,澳大利亚一家酒吧和俱乐部使用的面部识别系统被黑客入侵,生物识别数据遭到窃取。

- 2019 年,美国海关与边境保护局的一套试点面部识别系统,其生物识别数据在针对分包商网络的攻击中被泄露。

目前尚不清楚这些被盗的生物识别数据是否已被用于具体犯罪活动,但风险已经非常明确。

面部识别的独特风险

所有生物识别标识符都有安全隐患,但面部识别的风险尤为特殊。

指纹和虹膜扫描通常用于相对封闭、可控的场景,比如解锁手机或进入办公楼,需要用户主动把手指或眼睛对准扫描设备。而公共空间中的摄像头则不同,它们可以在远距离、无接触的情况下捕捉路人的面部特征,被拍摄者往往毫不知情。

如果指纹或虹膜数据库被攻破,攻击者仍需要想办法把伪造的指纹或眼睛“送到”扫描仪前。而被盗的人脸模板则可以直接与监控视频、网络照片等进行比对,用来识别特定个人或追踪其行踪和活动,门槛更低。

在技术和伦理层面,把面部数据保存在个人设备上,与上传到集中式数据库,有本质差别。

在现代苹果设备和许多安卓手机上,用于解锁设备的生物识别数据被存放在本地的专用安全芯片中,不会上传给厂商或云服务进行身份验证。因此,即便企业或云平台发生数据泄露,这类设备级模板通常不会被暴露。

但公共场所的摄像头和安防系统则往往依赖集中式数据库:

- 有些摄像头只是被动记录,短期保存画面;

- 另一些则会主动追踪人群,将面部与数据库中的身份信息关联,形成长期的数字轨迹。

当组织跨多个数据库对同一张脸进行关联时,风险会显著放大。例如:

- 机场系统可能将旅客面部与护照或航空公司数据库比对;

- 体育场可能将面部与本地安保名单或执法名单关联;

- 管理麦迪逊广场花园的公司曾利用面部识别,拒绝让代表起诉该公司的律师进入场馆。

一些大型零售连锁,如 Wegmans 和 Target,也在防盗系统中使用面部识别。每一次新的面部捕获,都会在系统中增加一条可长期保留的记录。

许多企业自身缺乏网络安全能力,往往依赖第三方供应商来管理这些数据。如果这些集中系统被攻击,或者不同平台、供应商、数据经纪人之间的数据被关联,你的面部信息就可能变成一个稳定的“标签”,被用来持续识别和追踪你。

在某些情况下,面部数据与其他泄露信息结合,还可能降低他人冒充你的门槛。

当面孔成为“主键”

在数据系统中,“主键”是用来唯一标识一条记录的字段。面部可以在现实世界中扮演类似角色:一个独特且长期稳定的标识符,用来串联不同来源的记录。

设想这样一种情况:

- 某个数据库把面部模板与电子邮件地址绑定;

- 另一次数据泄露又把同一个邮箱与财务或个人信息关联起来;

如果攻击者拿到了面部模板和这些泄露数据,就可能借此访问与该身份相关的多类信息。

再结合深度伪造、三维人脸建模等人工智能工具,在某些需要“活体检测”的系统中,犯罪分子有可能通过伪造的面部影像冒充真实用户,像披上一层数字伪装,混入本应安全的身份验证流程。

当生物识别模板与社交媒体账号、家庭住址等其他泄露数据整合在一起时,攻击者可以构建出一个覆盖个人多项活动的“超级档案”。由于面部是一个几乎无法改变的连接键,这种级别的身份盗用往往难以彻底修复。

如何降低面部识别带来的风险

社会仍在摸索如何与大规模生物识别采集共存。快速通过安检、无感支付等便利性固然诱人,但背后往往是对隐私和安全的长期投入与风险。

从组织角度看,可以采取以下做法来降低威胁:

- 数据最小化:只收集和保留完成业务所必需的最少信息,尽快删除多余数据;

- 加密存储模板:对每个面部模板进行加密,只保存加密后的模板而非原始照片;

- 采用活体检测:使用最新的活体检测技术,尽量防止照片、面具或深度伪造通过验证;

- 隐私保护设计:在系统设计阶段就引入隐私保护原则,明确数据用途、保存期限和访问权限,避免不必要的跨系统关联。

普通消费者也并非完全无能为力:

- 在加州、伊利诺伊州和欧盟等有隐私法规的地区,人们可以向企业提交数据访问请求,了解对方持有哪些生物识别数据,并在某些情况下要求删除;

- 面对使用面部识别的零售商或服务提供方,可以主动询问:收集了哪些数据、保存多久、如何保护、是否会与第三方共享。

在享受面部识别带来的便利时,理解其背后的长期风险,并主动争取对自身生物识别数据的知情权和控制权,正在变得越来越重要。

本文内容根据《对话》(The Conversation)网站文章,经创意共享许可改写整理。