Google 的量子计算研究团队于 2026 年 3 月 31 日发布了一篇研究论文,重新评估了未来量子计算机破解虚拟货币中广泛使用的椭圆曲线加密时所需的计算资源。结果显示,相比以往的估算,完成同样的破解任务可能需要的资源大幅减少。

论文重点分析了比特币等系统采用的椭圆曲线 secp256k1 上离散对数问题的量子计算成本,并与既有研究进行了对比。研究由 Google Quantum AI 的研究人员主导,Ethereum Foundation 和 Stanford University 等机构的研究者也参与其中。

目标是虚拟货币的基础加密算法「secp256k1」

这项研究聚焦于虚拟货币中用于数字签名的椭圆曲线数字签名算法(ECDSA)的安全性。其中的核心对象是椭圆曲线 secp256k1,目前主要被应用在:

- Bitcoin(比特币)

- Ethereum(以太坊)

等主流区块链系统中,是这些网络安全性的关键基础之一。

在现有的经典计算机条件下,基于 secp256k1 的加密被认为在计算上几乎无法被破解。然而,从理论上讲,如果拥有足够大规模、足够稳定的量子计算机,就可以利用 Shor 算法在多项式时间内求解相关的离散对数问题,从而破解这类加密。

Google 团队此次的工作,正是对执行这类量子算法所需的资源进行了更精细的重新估算。

破解 256 位椭圆曲线加密所需资源被大幅压缩

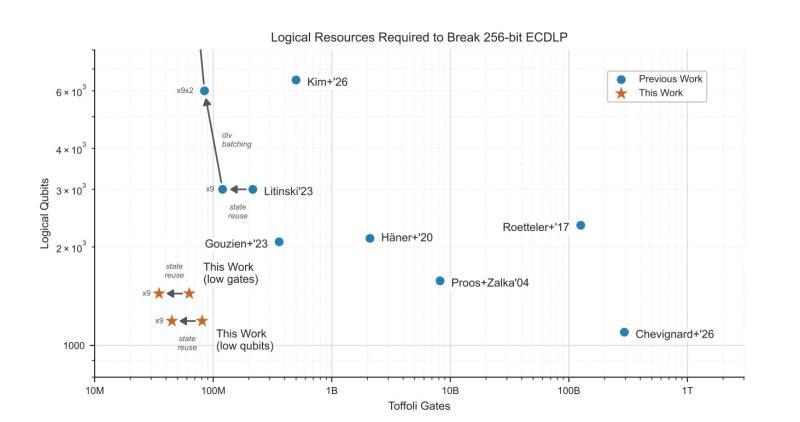

研究团队通过对量子电路进行优化设计,给出了两种用于破解 256 位椭圆曲线加密的资源配置方案:

- 约 1200 个逻辑量子比特 + 9000 万个 Toffoli 门

- 约 1450 个逻辑量子比特 + 7000 万个 Toffoli 门

与此前的研究结果相比,这两种方案在逻辑量子比特数量和门操作数量上都实现了显著削减,意味着在同样的攻击目标下,量子计算资源的利用效率有了大幅提升。

■ 破解 256 位椭圆曲线加密所需的逻辑量子比特数与量子门数量对比。可以看到,本次研究给出的方案相较既有研究显著降低了资源需求

物理量子比特有望控制在 50 万以下

在考虑量子纠错开销后,研究团队还对实际需要的物理量子比特数量进行了估算。结果表明,在一定的误差率和纠错参数设定下,完成一次针对 secp256k1 的破解,所需的物理量子比特数量有可能被控制在「50 万个以下」。

在以超导量子比特为硬件基础的设定下,研究进一步推算:如果能实现上述规模和误差水平的量子计算机,理论上有可能在「约 20 分钟」内推导出目标地址的私钥。

对比特币交易安全性的潜在影响

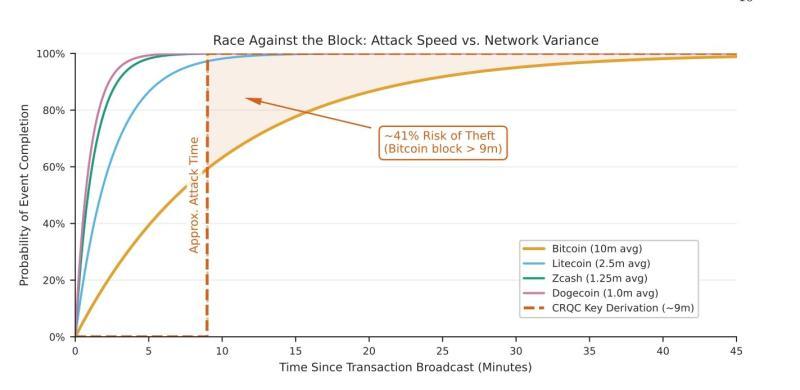

一旦量子计算机发展到上述规模,区块链系统的安全模型将面临新的威胁。论文中对量子攻击所需时间与区块链出块时间之间的关系进行了分析。

■ 图中展示了量子计算机导出私钥所需时间与各区块链出块时间之间的关系。当攻击时间短于交易被打包进区块的时间时,攻击者在交易确认前推导出私钥的风险将显著上升

以比特币为例,其平均出块时间约为 10 分钟。研究指出,如果量子攻击在这一时间尺度内可以完成,那么在某些场景下,攻击成功的概率将不容忽视。

不公开攻击电路细节,采用「负责任披露」策略

研究团队强调,本次工作在信息披露上遵循「负责任公开」原则。由于攻击电路的完整细节一旦公开,可能被恶意方直接利用,因此团队选择:

- 不公开具体的量子电路设计细节

- 改用零知识证明(Zero-Knowledge Proof)来证明方案的正确性

通过这种方式,外部研究者仍然可以在不掌握攻击实现细节的前提下,对研究结论的有效性进行独立验证。

向量子安全密码迁移成为长期课题

研究人员同时指出,这项工作并不意味着「虚拟货币马上就会变得不安全」。当前的量子计算机距离执行这类大规模、长时间、低误差的计算仍有相当距离。

不过,从长期来看,随着量子硬件和纠错技术的进步,量子计算对以下系统的影响将逐步显现:

- 虚拟货币与区块链系统

- 各类数字签名机制

- 基于公开密钥的加密与认证系统

因此,研究团队认为,从现在开始规划并逐步迁移到后量子密码(Post-Quantum Cryptography,PQC),将是保障未来信息安全的关键步骤之一。