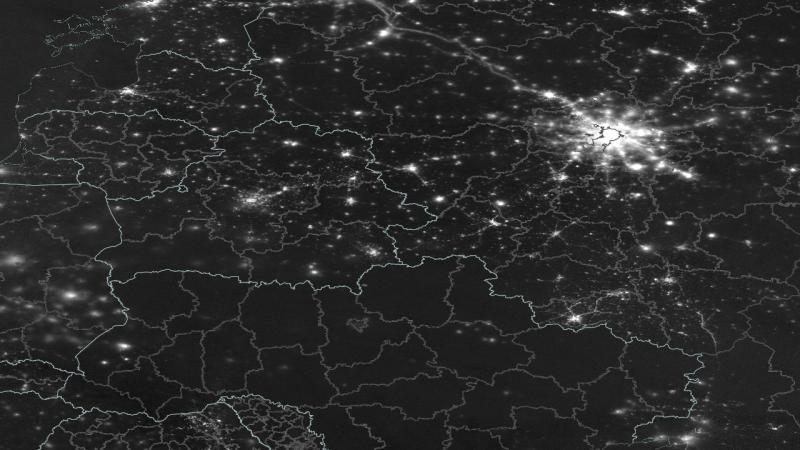

乌克兰近期发生停电后,围绕“是否遭遇网络攻击”的猜测迅速扩散。由于乌克兰长期被视为数字冲突的前沿地带,突发停电往往在工程技术人员完成排查前,就被外界与黑客入侵、敌对行动等因素联系在一起。相关官员在对外沟通中需要在技术故障、敌对渗透或两者叠加等多种可能性之间作出解释,这也使停电事件在信息传播层面面临更高的不确定性。

早期案例引发国际警觉

乌克兰电网曾出现被公开指认为“黑客导致停电”的案例。西乌克兰一次停电事后被追踪至恶意代码入侵,攻击者借此控制电网系统。该事件引起美国官员关注,并促使其警告类似技术可能对本国关键基础设施构成威胁。调查人员认为,黑客操纵工业控制系统的做法,使原本可能被视为局部技术故障的停电,演变为关于电网脆弱性的国际性警示。

安全机构随后在通报中提到,乌克兰电力公司在12月23日遭遇大规模非计划停电,但也强调具体恶意软件类型及入侵路径仍需进一步技术分析。相关表述反映出停电事件中常见的时间差:公众希望迅速确认是否为网络攻击所致,但取证与鉴定往往需要数周,在此期间各类推测容易滋生。

取证结论逐步固化为“先例”

随着后续研究推进,部分早期存在争议的叙述逐渐被技术调查所支持。研究人员在对乌克兰相关事件的深入分析中确认,网络攻击确实导致了特定停电,相关结论也被网络安全专家用于说明攻击者已从侦察转向直接破坏。这些发现反驳了“停电仅由维护不善或操作失误造成”的观点。

技术分析还指出,部分恶意软件家族针对工业系统进行定制,有行动被描述具备类似 Stuxnet 的能力,可识别变电站与断路器使用的本地协议。与此同时,也有专家强调,他们并未就肇事者与任何特定政府之间的关系作出断言,认为相关归因若缺乏证据仍属猜测,并主张将重点放在工具与攻击链条的技术机理上。

Sandworm 与针对电网攻击的演变

在多起事件的持续追踪中,部分最具攻击性的行动被指向名为 Sandworm 的组织。网络安全专家称,该组织与俄罗斯 GRU 情报局 74455 部队有关,并被认为与多起乌克兰停电事件相关,包括一次针对变电站、并试图限制平民受影响人数的主要干扰行动。Mandiant 在报告中描述了 Sandworm 如何不断调整作战方式,通过校准停电规模与时机以获得更大影响。

相关技术报告显示,这类行动通常并非简单的“远程拉闸”,而是多阶段的复杂攻击。有案例被描述为利用操作技术环境中的“借用现有资源”方式触发变电站断路器,使入侵行为更易混入合法控制流量。分析人士还指出,部分网络行动与乌克兰关键基础设施遭受导弹袭击在时间上相互呼应,呈现数字攻击与动能打击并行的特征。

工业控制系统风险与研究关注

乌克兰的经历被学术与技术研究视为“恶意软件从屏幕蔓延至现实世界”的典型案例。相关研究认为,工业控制系统面临的网络风险正接近传统 IT 网络的暴露程度。一项名为 Understanding Indu 的研究聚焦运营方如何在恶意指令引发全面停电前进行检测与遏制,并将电网视为防御技术的实践场景。

另有项目尝试重建寒冬夜晚攻击者如何利用专用恶意软件操控断路器并导致社区陷入黑暗,同时研究防御方如何提升系统对抗此类恶意软件的能力。技术论文指出,在一次发生于12月23日的事件中,运营商面对的是融合远程访问、恶意固件与破坏性载荷的协调行动。

信息环境与通信中断加剧不确定性

在工程团队追查停电根因的同时,围绕停电的信息传播环境也被认为具有对抗性。近期有事件伴随电台杂音、无人机信号丢失以及战场通信中断等现象,引发外界对乌克兰数字骨干网络受挫的关注。有报道提到,Starlink 覆盖或其他通信工具的中断可能导致态势感知下降,使指挥层更难区分停电、信号干扰或更深层的网络入侵。

法律与政策分析人士指出,近期信号干扰与网络攻击对乌克兰数字网络基础设施造成破坏并引发严重停电,并将相关破坏与此前被指与俄罗斯支持的网络行动及更广泛的俄罗斯行为者联系起来。关于 Starlink 在乌克兰防御中作用的评估认为,基于空间的互联网与地面网络冲突交织,进一步增加了归因与应对的复杂性。在停电与通信中断同时出现时,外界猜测的焦点也从“电网是否被黑”扩展至卫星、地面站或无线电链路是否遭到有意攻击。