本周,硅谷一家知名开源项目被曝遭恶意软件入侵,引发广泛关注。由 Y Combinator 孵化的 LiteLLM 项目在其依赖的开源组件中被发现植入凭证窃取恶意软件,事件牵出其安全合规认证提供方 Delve,再次将这家初创公司推至舆论焦点。

LiteLLM 为开发者提供统一接口,以便接入数百个 AI 模型,并提供支出管理等功能。据安全公司 Snyk 等多方监测数据,该项目日均下载量约为 340 万次,在 GitHub 上拥有约 4 万个星标和数千个分支。

此次恶意软件由 FutureSearch 研究科学家 Callum McMahon 发现并披露。FutureSearch 是一家提供用于网络研究的 AI 代理公司。McMahon 表示,恶意软件通过 LiteLLM 所依赖的一个开源“依赖项”潜入,随后开始窃取其接触到的各类登录凭证。利用这些凭证,恶意软件进一步访问更多开源包和账户,继续窃取更多凭证,形成连锁式扩散。

McMahon 称,在下载 LiteLLM 后,其本地机器因恶意软件导致宕机,这一异常促使他展开调查并最终定位到恶意代码。他和知名 AI 研究员 Andrej Karpathy 都指出,该恶意软件代码质量粗糙,并据此推测其可能出自“随意编码”的攻击者之手。

LiteLLM 开发团队本周持续对事件进行处置。相关方称,恶意软件被发现的时间相对较早,可能仅在植入数小时后即被识别。

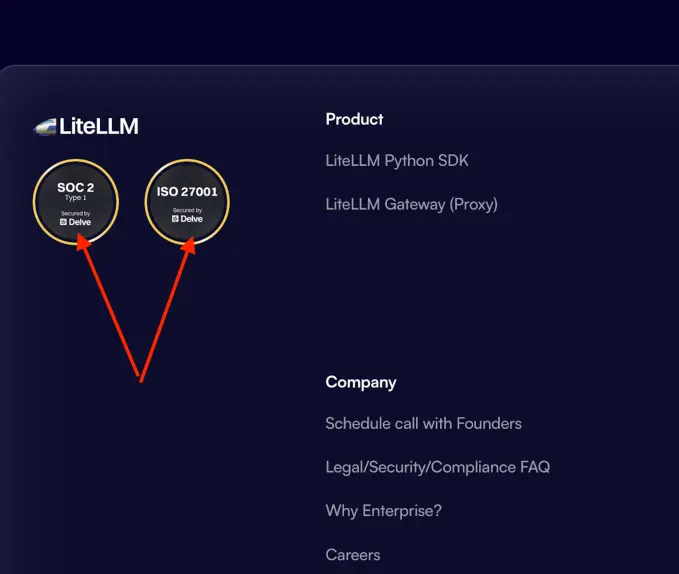

与此同时,社交平台 X 上围绕 LiteLLM 的安全合规问题讨论不断。截至 3 月 25 日,LiteLLM 官网仍显示其已通过两项主要安全合规认证:SOC 2 和 ISO 27001。

公开信息显示,这两项认证由初创公司 Delve 提供。Delve 是一家同样由 Y Combinator 支持的、以 AI 为核心的合规服务公司。此前,有声音指责 Delve 通过生成虚假数据以及依赖“橡皮图章式”审计员,误导客户其真实合规状况。Delve 对相关指控予以否认。

业内人士指出,此类认证旨在表明企业已建立相应安全政策和流程,以降低安全事件发生的概率,但并不意味着可以自动阻止所有攻击。就 SOC 2 而言,其中应包括与软件依赖项相关的政策要求,但在实际操作中,恶意软件仍可能通过依赖链条渗透。

工程师 Gergely Orosz 在 X 上转发相关讨论时提到,他原以为“由 Delve 保障安全”的说法只是玩笑,但事实显示 LiteLLM 的确由 Delve 提供安全与合规服务。

针对外界对其使用 Delve 的质疑,LiteLLM CEO Krrish Dholakia 暂未作出具体回应。他表示,目前主要精力集中在应对本次攻击及后续调查。

“我们当前的重点是与 Mandiant 共同进行积极调查。我们承诺在法医审查完成后,与开发者社区分享技术经验教训。”Dholakia 在接受 TechCrunch 采访时表示。